金山毒霸冲击波蠕虫病毒专杀工具免费版是一款由金山毒霸推出专门针对冲击波蠕虫病毒的清除软件,用户可以使用该程序对自己的电脑进行全面检测,金山毒霸冲击波蠕虫病毒专杀工具免费版将隐藏在深处的病毒给挖出来,预防电脑被该毒攻击;电脑在生活中越来越重要,人们也开始将中重要的数据以及其他机密文件保存在电脑磁盘中,此时,电脑的安全就尤为重要了,如果此时电脑中病毒,很有可能您的电脑会被陷入瘫痪状态,以至于电脑中的信息会被泄露。

金山毒霸冲击波蠕虫病毒专杀工具免费版基本简介

据金山毒霸反病毒工程师介绍:该蠕虫病毒利用RPC的DCOM接口的漏洞,向远端系统上的RPC系统服务所监听的端口发送攻击代码,从而达到传播的目的。受感染的系统向。IRC是比较常用的聊天工具,这次它又成为了病毒攻击的对象和帮凶。蠕虫会利用IRC聊天工具在受感染的机器上留后门,等待远端控制者的命令,或是通过IRC进行病毒的升级等操作。

金山毒霸冲击波专杀工具是专门针对蠕虫病毒的杀毒软件,金山毒霸反病毒中心于8月3日截获最新蠕虫病毒,命名为“流言”(Worm.SdBotRPC)。蠕虫病毒利用微软操作系统平台上RPC系统服务的漏洞正在大规模传播。

金山毒霸冲击波蠕虫病毒专杀工具免费版病毒原理

一、攻击原理

1.2003年7月16日,发布了“RPC接口中的缓冲区溢出”的漏洞补丁。该漏洞存在于RPC 中处理通过TCP/IP的消息交换的部分,攻击者通过TCP135端口,向远程计算机发送特殊形式的请求,允许攻击者在目标机器上获得完全的权限并以执行任意代码。

2.该病毒充分利用了RPC/DCOM漏洞,首先使受攻击的计算机远程执行了病毒代码;其次使RPCSS服务停止响应,PRC意外中止,从而产生由于PRC中止导致的一系列连锁反应。针对RPC/DCOM漏洞所编写的病毒代码构成了整个病毒代码中产生破坏作用的最重要的部分。

二、运作传播

1.计算机系统被病毒感染后,病毒会自动建立一个名为“BILLY”的互斥线程,当病毒检测到系统中有该线程的话则将不会重复驻入内存,否则病毒会在内存中建立一个名为“msblast”的进程。

2.病毒运行时会将自身复制为:%systemdir%msblast.exe,%systemdir%指的是操作系统安装目录中的系统目录,默认为C:Winntsystem32;紧接着病毒在注册表HKEY-LOCAL-MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun下添加名为“windows auto update”的启动项目,值为“msblast.exe”,使得每次启动计算机时自动加载病毒

3.病毒隐藏后,感染病毒的计算机尝试连接20个随机的IP地址,并且对存在RPC/DCOM漏洞的计算机进行攻击,完成后该病毒会休息1.8秒,然后继续扫描下20个随机的IP地址,并进行攻击。

4.具体的攻击过程为:在感染病毒的计算机通过TCP135端口向那些被攻击计算机发送攻击代码,被攻击的计算机将在TCP4444端口开启一个CommandShell。同时监听UDP69端口,当接收到受攻击的机器发来的允许使用DCOM RPC运行远程指令的消息后,将发送Msblast.exe文件,并让受攻击的计算机执行它,至此受攻击的计算机也感染了此病毒

5.如果当前日期是8月或者当月日期是15日以后,病毒还会发起对windowsupdate.com的拒绝服务攻击(DdoS)

三、病毒构成

冲击波病毒长6176bytes,是后门和蠕虫功能混合型的病毒,包括三个组件:蠕虫载体、TFTP服务器文件、攻击模块,病毒会下载并运行病毒文件msblast.exe。在这种混合型病毒中还隐藏地存在一段文本信息:

I just want to say LOVE YOU SAN !!

Bill gates why do you make this possible ?

Stop making money and fix your soft ware !! 冲击波蠕虫病毒特征1、主动攻击

蠕虫在本质上已经演变为黑客入侵的自动化工具,当蠕虫被释放(release)后,从搜索漏洞,到利用搜索结果攻击系统,到复制副本,整个流程全由蠕虫自身主动完成

2、利用系统、网络应用服务漏洞

计算机系统存在漏洞是蠕虫传播的前提,利用这些漏洞,蠕虫获得被攻击的计算机系统的相应权限,完成后继的复制和传播过程。正是由于漏洞产生原因的复杂性,导致面对蠕虫的攻击防不胜防。

3、造成网络拥塞

蠕虫进行传播的第一步就是找到网络上其它存在漏洞的计算机系统,这需要通过大面积的搜索来完成,搜索动作包括:判断其它计算机是否存在;判断特定应用服务是否存在;判断漏洞是否存在。这不可避免的会产生附加的网络数据流量。即使是不包含破坏系统正常工作的恶意代码的蠕虫,也会因为病毒产生了巨量的网络流量,导致整个网络瘫痪,造成经济损失

4、反复性

即使清除了蠕虫在文件系统中留下的任何痕迹,如果没有修补计算机系统漏洞,重新接入到网络中的计算机还是会被重新感染。

5、破坏性

从蠕虫的历史发展过程可以看到,越来越多的蠕虫开始包含恶意代码,破坏被攻击的计算机系统,而且造成的经济损失数目越来越大 冲击波蠕虫病毒感染征兆虽然此蠕虫只能在Windows 2000与XP上传播,但是它也可让执行RPC的操作系统如Windows NT、Windows XP(64 bit)与Windows Server 2003造成不稳。一但此蠕虫在网络上侦测到连线(不论拨接或宽带),它将会造成此系统的不稳定并显示一道讯息以及在一分钟之内重新开机:

Windows must now restart because the Remote Procedure Call

(RPC) Service terminated unexpectedly

如果你的系统被感染了,系统可能出现如下特征:

1.被重启动

2.用netstat 可以看到大量tcp 135端口的扫描

3.系统中出现文件: %Windir%system32msblast.exe

4.系统工作不正常,比如拷贝、粘贴功能不工作,IIS服务启动异常等 冲击波蠕虫病毒感染方式

此蠕虫试图在8月15日发动一波SYN资讯洪水,目标是windowsupdate的80埠,借此对此网站做出分散式阻断服务攻击(DDoS)。由于此蠕虫的目标是windowsupdate(微软的重定向网站)而非windowsupdate(微软更新的本站),因此微软便暂时地关闭此网站以降低此蠕虫对网站造成的可能影响。

此蠕虫借由一个在DCOM远程过程调用(RPC)出现的缓冲区溢位漏洞而在受影响的操作系统上散布。此漏洞的修补档已在一个月之前就已公布在MS03-026以及MS03-039上。

本蠕虫将两段讯息隐藏在程式码中,第一个是:

I just want to say LOVE YOU SAN!!

也因为此句话,本蠕虫也称为Lovesan蠕虫。

第二个:

billy gates why do you make this possible ? Stop making money

and fix your software!!

是一个给比尔·盖兹的讯息。他是微软的开创者,以及本蠕虫的攻击目标。

感染征兆编辑

虽然此蠕虫只能在Windows 2000与XP上传播,但是它也可让执行RPC的操作系统如Windows NT、Windows XP(64 bit)与Windows Server 2003造成不稳。一但此蠕虫在网络上侦测到连线(不论拨接或宽带),它将会造成此系统的不稳定并显示一道讯息以及在一分钟之内重新开机:

Windows must now restart because the Remote Procedure Call

(RPC) Service terminated unexpectedly

使用教程

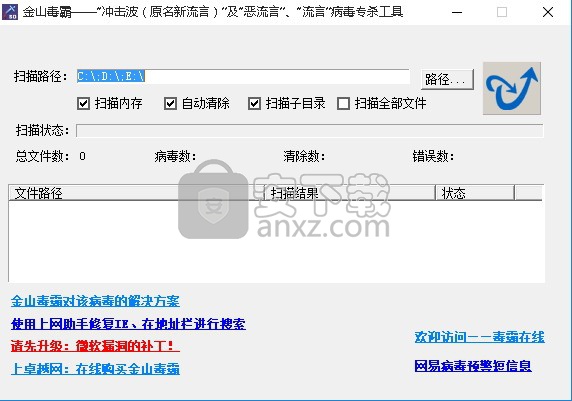

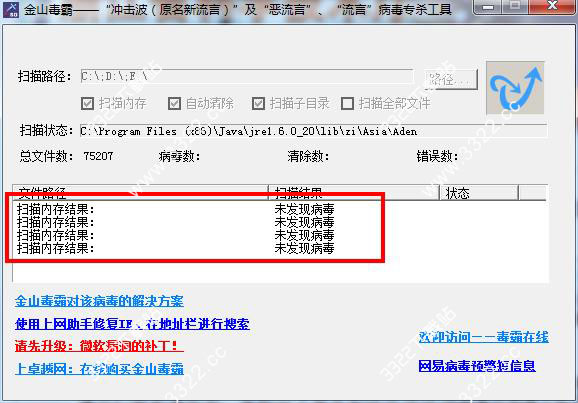

1、程序免安装,进入解压出的文件夹,双击“Duba_Sdbot.exe”即可正常使用冲击波病毒专杀工具

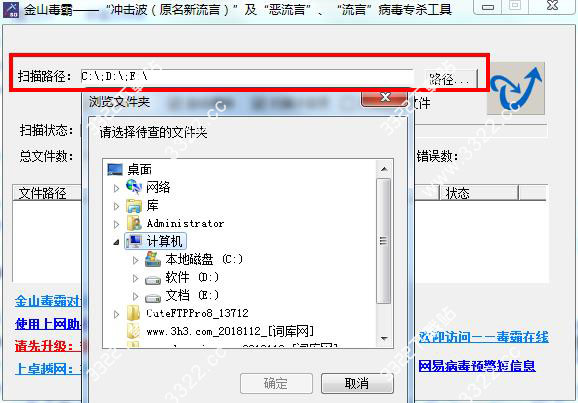

2、打开程序,在扫描路径中点击“路径...”选择要扫描的系统盘,

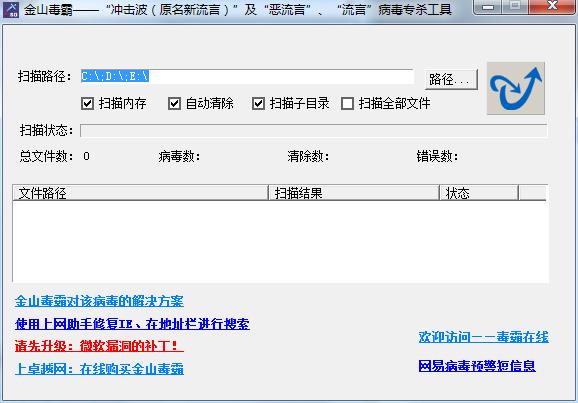

3、完成路径的选择,可自主勾选扫描的类型和其他属性,包括扫描内存、自动清除、扫描子目录和扫描全部文件

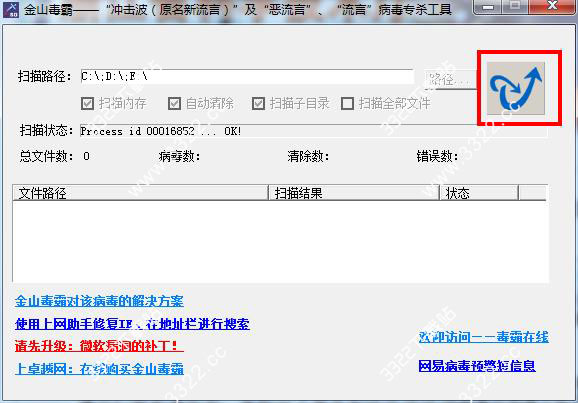

4、完成以上的选择之后,点击“金山图标”即可开始冲击波病毒的扫描

5、完成扫描之后,在程序下的文件路径中即可显示扫描的结果,如无则可会显示“未发现病毒”

| 今天推荐游戏软件~ | |||

| 橙光游戏 | |||

| 第三嫌疑人 | 月行千山 | 狐说 | 卿卿日常 . 知味 |

| 手机软件 | |||

| QQ同步助手 | 时光小组件 | 百度智能云 | 华为生活服务 |

| 单机游戏 | |||

| 双人成行破解版 | 极品飞车19 | 巫师3次世代版中文版 | 最终幻想7核心危机重聚豪华版 |

| 电脑应用 | |||

| 迅捷流程图制作软件 | 腾讯软件管家 | 咪咕快游 | 笔记王 |

1.9 MB|安全相关

28.7 MB|安全相关

6.1 MB|安全相关

47.3 MB|安全相关

22.6 MB|安全相关

22.6 MB|安全相关

17.1 MB|安全相关

2.02 MB|安全相关

3.39MB|安全相关

7.78MB|安全相关

对于您的问题快深感抱歉,非常感谢您的举报反馈,小编一定会及时处理该问题,同时希望能尽可能的填写全面,方便小编检查具体的问题所在,及时处理,再次感谢!